Дипломная работа: Автоматизація доступу до каналів комп'ютерних мереж

Дипломная работа: Автоматизація доступу до каналів комп'ютерних мереж

Зміст

Вступ

1. Аналіз організації

передачі даних по каналах комп’ютерних мереж

1.1 Аналіз фізичної

організації передачі даних

1.1.1 Топологія фізичних

зв'язків

1.1.2 Організація

сумісного використання ліній зв'язку

1.2 Структуризація

каналів як засіб побудови великих мереж

1.2.1 Фізична

структуризація мережі

1.2.2 Логічна

структуризація мережі

1.3 Висновок

2. Фізична сутність та

порядок організації каналів комп’ютерних мереж

2.1 Структурована

кабельна система комп’ютерної мережі

2.2 Кабель кручена пара

2.3 Коаксіальний кабель

2.4 Оптоволоконний кабель

2.5 Висновок

3. Сутність існуючих

методів доступу до каналів комп’ютерних мереж

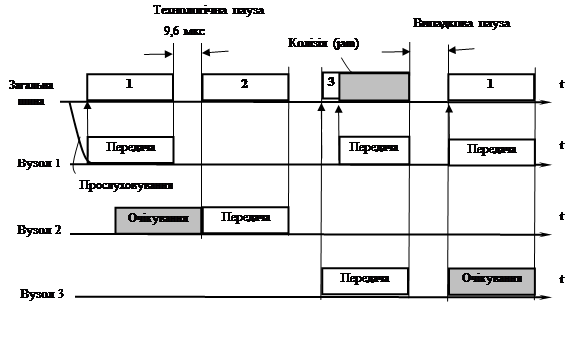

3.1 Метод доступу до

каналів комп’ютерних мереж з перевіркою несучої та виявленням колізій CSMA/CD

3.2 Методи подолання

колізій

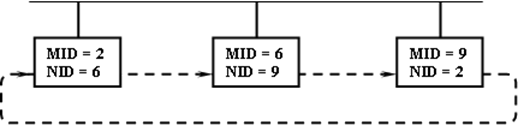

3.3 Метод маркерного

доступу в локальних мережах з різною топологією

3.4 Висновок

4. Засоби здійснення

авторизації доступу до каналів комп’ютерних мереж

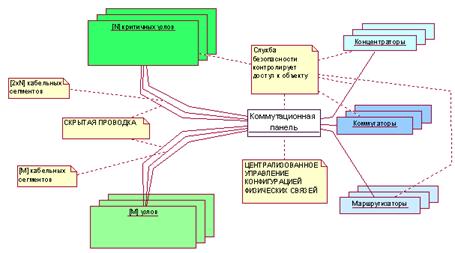

4.1 Місце процесів

авторизації доступу при організації інформаційних систем на основі комп’ютерних

мереж

4.2 Настройка мережевих

служб для здійснення авторизації доступу до мережі Інтернет

4.2.1 Авторизація на

основі логіна і пароля

4.2.2 Авторизація через

облікові записи Windows

4.2.3 Практичне вирішення

побудови системи авторизації через Windows домен

4.3 Практичні

рекомендації щодо забезпечення доступу до каналів комп’ютерної мережі

підприємства

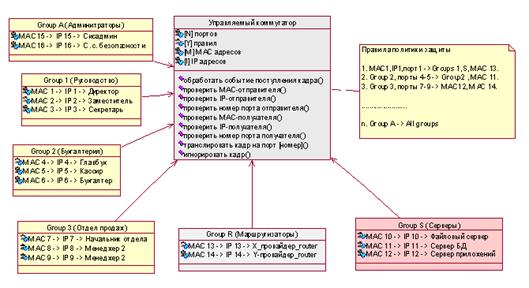

4.3.1 Авторизація доступу

на фізичному рівні організації комп’ютерних мереж

4.3.2 Авторизація доступу

на канальному рівні організації комп’ютерних мереж

4.3.3 Авторизація доступу

на мережевому рівні організації комп’ютерних мереж

4.3.4 Авторизація доступу

на транспортному рівні організації комп’ютерних мереж

4.4 Висновок

Висновки

Вступ

Тільки

в мережі з повнозв’язною топологією для з'єднання кожної пари комп'ютерів є

окремий канал. У решті випадків неминуче виникає питання про те, як

організувати сумісне використання каналів комп’ютерних мереж кількома

комп'ютерами мережі. Як завжди при розділенні ресурсів, головною метою тут є

здешевлення мережі.

У

комп’ютерних мережах використовують як індивідуальні лінії зв'язку між

комп'ютерами, так загальні поділювані (shared) лінії, коли одна лінія зв'язку

почергово використовується кількома комп'ютерами. У разі застосування

поділюваних ліній зв'язку (часто використовується також термін поділюване

середовище передачі даних – shared media) виникає комплекс проблем, пов'язаних

з їх сумісним використанням, який включає як чисто електричні проблеми

забезпечення потрібної якості сигналів при підключенні до одного і того ж дроту

кількох приймачів і передавачів, так і логічні проблеми розділення в часі

доступу до цих ліній.

Класичним

прикладом мережі з поділюваними лініями зв'язку є мережі з топологією «загальна

шина», в яких один кабель спільно використовується всіма комп'ютерами мережі.

Жоден з комп'ютерів мережі у принципі не може індивідуально, незалежно від всіх

інших комп'ютерів мережі, використовувати кабель, оскільки при одночасній

передачі даних відразу декількома вузлами сигнали змішуються і спотворюються. У

токологіях «кільце» або «зірка» індивідуальне використання ліній зв'язку, що

сполучають комп'ютери, принципово можливе, але ці кабелі часто також розглядають

як поділюваний ресурс мережі для всіх комп'ютерів, так що, наприклад, тільки

один комп'ютер кільця має право в даний момент часу відправляти по кільцю

пакети іншим комп'ютерам.

Існують

різні способи рішення задачі організації доступу до каналів комп’ютерних мереж.

Усередині комп'ютера проблеми розділення ліній зв'язку між різними модулями

також існують – прикладом є доступ до системної шини, яким управляє або

процесор, або спеціальний арбітр шини. У мережах організація сумісного доступу

до ліній зв'язку має свою специфіку через істотно більший час розповсюдження

сигналів по довгих лініях, до того ж цей час для різних пар комп'ютерів може

бути різним. Через це процедури узгодження доступу до лінії зв'язку можуть

займати дуже великий проміжок часу і приводити до значних втрат продуктивності

мережі.

Не

дивлячись на всі ці складнощі, в локальних мережах поділювані лінії зв'язку

використовуються дуже часто. Цей підхід, зокрема, реалізований в широко

поширених класичних технологіях Ethernet і Token Ring. Проте останніми роками

намітилася тенденція відмови від середовищ передачі даних, що розділяються, і в

локальних мережах. Це пов'язано з тим, що за здешевлення мережі, що досягається

таким чином, доводиться розплачуватися продуктивністю.

Мережа

з поділюваним середовищем при великій кількості вузлів працюватиме завжди

повільніше, ніж аналогічна мережа з індивідуальними лініями зв'язку, оскільки

пропускна спроможність каналу одному комп'ютеру, а при її сумісному

використанні – ділиться на всі комп'ютери мережі.

Часто

з такою втратою продуктивності миряться ради збільшення економічної

ефективності мережі. Не тільки у класичних, але і в зовсім нових технологіях,

розроблених для локальних мереж, зберігається режим поділюваних ліній зв'язку.

Наприклад, розробники технології Gigabit Ethernet, прийнятої в 1998 році як

новий стандарт, включили режим розділення передавального середовища в свої

специфікації разом з режимом роботи по індивідуальних лініях зв'язку.

При

використанні індивідуальних каналів зв'язку в повнозв'язних топологіях кінцеві

вузли повинні мати по одному порту на кожну лінію зв'язку. У зіркоподібних

топологіях кінцеві вузли можуть підключатися індивідуальними лініями зв'язку до

спеціального пристрою – комутатору. У глобальних мережах комутатори

використовувалися вже на початковому етапі, а в локальних мережах – з початку

90-х років. Комутатори приводять до подорожчання локальної мережі, тому поки їх

застосування обмежене, але по мірі зниження вартості комутації цей підхід,

можливо, витіснить застосування поділюваних ліній зв'язку. Необхідно

підкреслити, що індивідуальними в таких мережах є тільки лінії зв'язку між

кінцевими вузлами і комутаторами мережі, а зв'язки між комутаторами залишаються

поділюваними, оскільки по ним передаються повідомлення різних кінцевих вузлів.

У

глобальних мережах відмова від поділюваних ліній зв'язку пояснюється технічними

причинами. Тут великі часові затримки розповсюдження сигналів принципово

обмежують застосовність техніки розділення лінії зв'язку. Комп'ютери можуть

витратити більше часу на переговори про те, кому зараз можна використовувати

лінію зв'язку, ніж безпосередньо на передачу даних по цій лінії зв'язку. Проте

це не відноситься до каналів зв'язку типу «комутатор-комутатор». В такому

випадку тільки два комутатори борються за доступ до каналу мережі, і це істотно

спрощує завдання організації сумісного його використання. Тому питання авторизації

доступу до каналів комп’ютерних мереж і досі є вельми актуальним.

Виходячи

з цього, метою даної роботи є дослідження засобів здійснення авторизації

доступу до каналів комп’ютерних мереж.

Для

досягнення поставленої мети в роботі слід вирішити наступні завдання:

1.

Провести класифікацію методів доступу до каналів зв’язку в комп’ютерних

мережах.

2.

Проаналізувати особливості фізичної організації каналів комп’ютерних мереж.

3.

Детально дослідити принципи і суть організації доступу до каналів комп’ютерних

мереж з перевіркою несучої.

4. Детально

дослідити принципи і суть організації доступу до каналів комп’ютерних мереж на

основі маркеру.

5. Обґрунтувати

технічні засоби здійснення авторизації доступу до каналів комп’ютерних мереж.

6.

Обґрунтувати місце процесів авторизації доступу при організації інформаційних

систем на основі комп’ютерних мереж.

7. Здійснити

практичну настройку мережевих служб для авторизації доступу до мережі Інтернет.

8.

Розробити рекомендації щодо забезпечення доступу до каналів комп’ютерної мережі

підприємства.

Розділ

1. Аналіз організації передачі даних по каналах комп’ютерних мереж

1.1 Аналіз

фізичної організації передачі даних

Навіть

при розгляді простої мережі, що складається всього з двох машин, можна побачити

багато проблем, властивих будь-якій обчислювальній мережі, зокрема проблеми,

пов'язані з фізичною передачею сигналів по лініях зв'язку, без вирішення якої

неможливий будь-який вид зв'язку.

У

обчислювальній техніці для представлення даних використовується двійковий код.

Усередині комп'ютера одиницям і нулям даних відповідають дискретні електричні

сигнали. Представлення даних у вигляді електричних або оптичних сигналів

називається кодуванням. Існують різні способи кодування двійкових цифр 1 і 0,

наприклад, потенційний спосіб, при якому одиниці відповідає один рівень

напруги, а нулю - інший, або імпульсний спосіб, коли для представлення цифр

використовуються імпульси різною або одній полярності.

Аналогічні

підходи можуть бути використані для кодування даних і при передачі їх між двома

комп'ютерами по лініях зв'язку. Проте ці лінії зв'язку відрізняються по своїх

електричних характеристиках від тих, які існують усередині комп'ютера. Головна

відмінність зовнішніх ліній зв'язку від внутрішніх полягає в їх набагато

більшій протяжності, а також в тому, що вони проходять поза екранованим

корпусом по просторах, часто схильних до дії сильних електромагнітних перешкод.

Все це приводить до значно великих спотворень прямокутних імпульсів (наприклад,

«заваленню» фронтів), чим усередині комп'ютера. Тому для надійного

розпізнавання імпульсів на приймальному кінці лінії зв'язку при передачі даних

усередині і поза комп'ютером не завжди можна використовувати одні і ті ж

швидкості і способи кодування. Наприклад, повільне наростання фронту імпульсу

із-за високого ємкісного навантаження лінії вимагає передачі імпульсів з меншою

швидкістю (щоб передній і задній фронти сусідніх імпульсів не перекривалися і

імпульс встиг дорости до необхідного рівня).

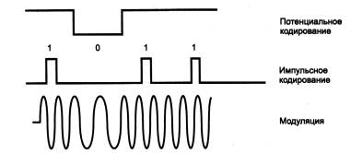

У

обчислювальних мережах застосовують як потенційне, так і імпульсне кодування

дискретних даних, а також специфічний спосіб представлення даних, який ніколи

не використовується усередині комп'ютера, - модуляцію (рис. 1.1). При модуляції

дискретна інформація представляється синусоїдальним сигналом тієї частоти, яку

добре передає наявна лінія зв'язку.

Рис.

1.1. Приклади представлення дискретної інформації

Потенційне

або імпульсне кодування застосовується на каналах високої якості, а модуляція

на основі синусоїдальних сигналів переважно у тому випадку, коли канал вносить

сильні спотворення до передаваних сигналів. Зазвичай модуляція використовується

в глобальних мережах при передачі даних через аналогові телефонні канали

зв'язки, які були розроблені для передачі голосу в аналоговій формі і тому

погано підходять для безпосередньої передачі імпульсів.

На

спосіб передачі сигналів впливає і кількість проводів в лініях зв'язку між

комп'ютерами. Для скорочення вартості ліній зв'язку в мережах зазвичай прагнуть

до скорочення кількості проводів і через це використовують не паралельну

передачу всіх біт одного байта або навіть декілька байт, як це робиться

усередині комп'ютера, а послідовну, побитную передачу, що вимагає всього однієї

пари проводів.

Ще

однією проблемою, яку потрібно вирішувати при передачі сигналів, є проблема

взаємної синхронізації передавача одного комп'ютера з приймачем іншого. При

організації взаємодії модулів усередині комп'ютера ця проблема вирішується дуже

просто, оскільки в цьому випадку всі модулі синхронізуються від загального

тактового генератора. Проблема синхронізації при зв'язку комп'ютерів може

вирішуватися різними способами, як за допомогою обміну спеціальними тактовими

синхроімпульсами по окремій лінії, так і за допомогою періодичної синхронізації

заздалегідь обумовленими кодами або імпульсами характерної форми, що

відрізняється від форми імпульсів даних.

Не

дивлячись на заходи, що робляться, - вибір відповідної швидкості обміну даними,

ліній зв'язку з певними характеристиками, способу синхронізації приймача і

передавача, - існує вірогідність спотворення деяких біт передаваних даних. Для

підвищення надійності передачі даних між комп'ютерами часто використовується

стандартний прийом - підрахунок контрольної суми і передача її по лініях

зв'язку після кожного байта або після деякого блоку байтів. Часто в протокол

обміну даними включається як обов'язковий елемент сигнал-квитанція, який

підтверджує правильність прийому даних і посилається від одержувача

відправникові.

Завдання

надійного обміну двійковими сигналами, представленими відповідними

електромагнітними сигналами, в обчислювальних мережах вирішує певний клас

устаткування. У локальних мережах це мережеві адаптери, а в глобальних мережах

- апаратура передачі даних, до якої відносяться, наприклад, пристрої, виконуючу

модуляцію і демодуляцію дискретних сигналів, - модеми. Це устаткування кодує і

декодує кожен інформаційний біт, синхронізує передачу електромагнітних сигналів

по лініях зв'язку, перевіряє правильність передачі по контрольній сумі і може

виконувати деякі інші операції. Мережеві адаптери розраховані, як правило, на

роботу з певним передавальним середовищем - коаксіальним кабелем, витою парою,

оптоволокном і тому подібне Кожен тип передавального середовища володіє певними

електричними характеристиками, що впливають на спосіб використання даного

середовища, і визначає швидкість передачі сигналів, спосіб їх кодування і деякі

інші параметри

1.1.1

Топологія фізичних зв'язків

При

об'єднанні в мережу більшого числа комп'ютерів виникає цілий комплекс нових

проблем.

Насамперед

необхідно вибрати спосіб організації фізичних зв'язків, тобто топологію. Під

топологією обчислювальної мережі розуміється конфігурація графа, вершинам якого

відповідають комп'ютери мережі (іноді і інше устаткування, наприклад

концентратори), а ребрам - фізичні зв'язки між ними. Комп'ютери, підключені до

мережі, часто називають станціями або вузлами мережі.

Відмітимо,

що конфігурація фізичних зв'язків визначається електричними з'єднаннями

комп'ютерів між собою і може відрізнятися від конфігурації логічних зв'язків

між вузлами мережі. Логічними зв'язками є маршрути передачі даних між вузлами

мережі і утворюються шляхом відповідного налаштування комунікаційного

устаткування.

Вибір

топології електричних зв'язків істотно впливає на багато характеристик мережі.

Наприклад, наявність резервних зв'язків підвищує надійність мережі і робить

можливим балансування завантаження окремих каналів. Простота приєднання нових

вузлів, властива деяким топологиям, робить мережу легко розширюваною.

Економічні міркування часто приводять до вибору топологий, для яких характерна

мінімальна сумарна довжина ліній зв'язку. Розглянемо деякі, що найчастіше

зустрічаються топології.

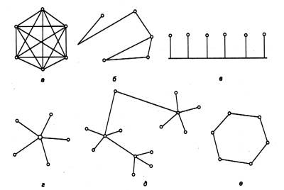

Повнозв'язна

топологія (рис. 1.2, а) відповідає мережі, в якій кожен комп'ютер мережі

пов'язаний зі всіма останніми. Не дивлячись на логічну простоту, цей варіант

виявляється громіздким і неефективним. Дійсно, кожен комп'ютер в мережі повинен

мати велику кількість комунікаційних портів, достатню для зв'язку з кожним з

решти комп'ютерів мережі. Для кожної пари комп'ютерів має бути виділена окрема

електрична лінія зв'язку. Повнозв'язні топології застосовуються рідко, оскільки

не задовольняють жодному з приведених вище вимог. Частіше цей вид топології

використовується в багатомашинних комплексах або глобальних мережах при

невеликій кількості комп'ютерів.

Всі

інші варіанти засновані на неполносвязных топологиях, коли для обміну даними

між двома комп'ютерами може потрібно проміжна передача даних через інші вузли

мережі.

Комірчаста

топологія (mesh) виходить з повнозв'язної шляхом видалення деяких можливих

зв'язків (рис. 1.2, б). У мережі з комірчастою топологією безпосередньо

зв'язуються тільки ті комп'ютери, між якими відбувається інтенсивний обмін

даними, а для обміну даними між комп'ютерами, не сполученими прямими зв'язками,

використовуються транзитні передачі через проміжні вузли. Комірчаста топологія

допускає з'єднання великої кількості комп'ютерів і характерна, як правило, для

глобальних мереж.

Загальна

шина (рис. 1.2, в) є дуже поширеною (а до недавнього часу

найпоширенішою) топологією для локальних мереж. В цьому випадку комп'ютери

підключаються до одного коаксіального кабелю по схемі «монтажного АБО».

Передавана інформація може розповсюджуватися в обидві сторони. Застосування

загальної шини знижує вартість проводки, уніфікує підключення різних модулів,

забезпечує можливість майже миттєвого широкомовного звернення до всіх станцій

мережі. Таким чином, основними перевагами такої схеми є дешевизна і простота

розводки кабелю по приміщеннях. Найсерйозніший недолік загальної шини полягає в

її низькій надійності: будь-який дефект кабелю або якого-небудь з численних роз'ємів

повністю паралізує всю мережу. На жаль, дефект коаксіального роз'єму рідкістю

не є. Іншим недоліком загальної шини є її невисока продуктивність, оскільки при

такому способі підключення в кожен момент часу тільки один комп'ютер може

передавати дані в мережу. Тому пропускна спроможність каналу зв'язку завжди

ділиться тут між всіма вузлами мережі.

Топологія

зірка (рис. 1.2, г). В цьому випадку кожен комп'ютер підключається

окремим кабелем до загального пристрою, званого концентратором, який

знаходиться в центрі мережі. У функції концентратора входить напрям передаваній

комп'ютером інформації одному або решті всіх комп'ютерів мережі. Головна

перевага цієї топології перед загальною шиною - істотно велика надійність.

Будь-які неприємності з кабелем стосуються лише того комп'ютера, до якого цей

кабель приєднаний, і лише несправність концентратора може вивести з ладу всю

мережу. Крім того, концентратор може грати роль інтелектуального фільтру

інформації, що поступає від вузлів в мережу, і при необхідності блокувати

заборонені адміністратором передачі.

До

недоліків топології типу зірка відноситься вища вартість мережевого

устаткування із-за необхідності придбання концентратора. Крім того, можливості

по нарощуванню кількості вузлів в мережі обмежуються кількістю портів

концентратора. Іноді має сенс будувати мережу з використанням декількох

концентраторів, ієрархічно сполучених між собою зв'язками типу зірка (рис. 1.2,

д). В даний час ієрархічна зірка є найпоширенішим типом топології зв'язків як в

локальних, так і глобальних мережах.

У

мережах з кільцевою конфігурацією (рис. 1.2, е) дані передаються по кільцю від

одного комп'ютера до іншого, як правило, в одному напрямі. Якщо комп'ютер

розпізнає дані як «свої», то він копіює їх собі у внутрішній буфер. У мережі з

кільцевою топологією необхідно приймати спеціальні заходи, щоб у разі виходу з

ладу або відключення якої-небудь станції не урвався канал зв'язку між рештою

станцій. Кільце є дуже зручною конфігурацією для організації зворотного зв'язку

- дані, зробивши повний оборот, повертаються до вузла-джерела. Тому цей вузол

може контролювати процес доставки даних адресатові. Часто це властивість кільця

використовується для тестування зв'язності мережі і пошуку вузла, що працює

некоректно. Для цього в мережу посилаються спеціальні тестові повідомлення.

Рис.

1.2. Типові топології мереж

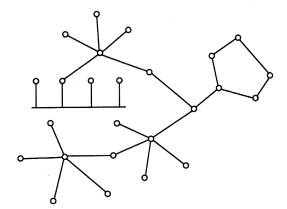

Тоді

як невеликі мережі, як правило, мають типову топологію - зірка, кільце або

загальна шина, для крупних мереж характерна наявність довільних зв'язків між

комп'ютерами. У таких мережах можна виділити окремі довільно зв'язані фрагменти

(підмережі), що мають типову топологію, тому їх називають мережами із змішаною

топологією (рис. 1.3).

Рис.

1.3. Змішана топологія

1.1.2

Організація сумісного використання ліній зв'язку

Тільки

у мережі з повнозв'язною топологією для з'єднання кожної пари комп'ютерів є

окрема лінія зв'язку. У решті всіх випадків неминуче виникає питання про те, як

організувати сумісне використання ліній зв'язку декількома комп'ютерами мережі.

Як і завжди при розділенні ресурсів, головною метою тут є здешевлення мережі.

У

обчислювальних мережах використовують як індивідуальні лінії зв'язку між

комп'ютерами, так і що розділяються (shared), коли одна лінія зв'язку

поперемінно використовується декількома комп'ютерами. У разі застосування ліній

зв'язку (часто використовується також термін середовище передачі даних, що

розділяється, - shared media), що розділяються, виникає комплекс проблем,

пов'язаних з їх сумісним використанням, який включає як чисто електричні

проблеми забезпечення потрібної якості сигналів при підключенні до одного і

тому ж дроту декількох приймачів і передавачів, так і логічні проблеми

розділення в часі доступу до цих ліній.

Класичним

прикладом мережі з лініями зв'язку, що розділяються, є мережі з топологією

«загальна шина», в яких один кабель спільно використовується всіма комп'ютерами

мережі. Жоден з комп'ютерів мережі в принципі не може індивідуально, незалежно

від всіх інших комп'ютерів мережі, використовувати кабель, оскільки при

одночасній передачі даних відразу декількома вузлами сигнали змішуються і

спотворюються. У топологиях «кільце» або «зірка» індивідуальне використання

ліній зв'язку, що сполучають комп'ютери, принципово можливо, але ці кабелі

часто також розглядають як мережі, що розділяються для всіх комп'ютерів, так

що, наприклад, тільки один комп'ютер кільця має право в даний момент часу

відправляти по кільцю пакети іншим комп'ютерам.

Існують

різні способи рішення задачі організації сумісного доступу до ліній зв'язку, що

розділяються. Усередині комп'ютера проблеми розділення ліній зв'язку між

різними модулями також існують - прикладом є доступ до системної шини, яким

управляє або процесор, або спеціальний арбітр шини. У мережах організація

сумісного доступу до ліній зв'язку має свою специфіку із-за істотно більшого

часу розповсюдження сигналів по довгих проводах, до того ж це час для різних

пар комп'ютерів може бути різним. Через це процедури узгодження доступу до

лінії зв'язку можуть займати дуже великий проміжок часу і приводити до значних

втрат продуктивності мережі.

Не

дивлячись на всі ці складнощі, в локальних мережах лінії зв'язку, що

розділяються, використовуються дуже часто. Цей підхід, зокрема, реалізований в

широко поширених класичних технологіях Ethernet і Token Ring. Проте останніми

роками намітилася тенденція відмови від середовищ передачі даних, що

розділялися, і в локальних мережах. Це пов'язано з тим, що за здешевлення

мережі, що досягається таким чином, доводиться розплачуватися продуктивністю.

Мережа

з середовищем, що розділяється, при великій кількості вузлів працюватиме завжди

повільніше, ніж аналогічна мережа з індивідуальними лініями зв'язку, оскільки

пропускна спроможність індивідуальної лінії зв'язку дістається одному

комп'ютеру, а при її сумісному використанні - ділиться на всі комп'ютери

мережі.

Часто

з такою втратою продуктивності миряться ради збільшення економічної

ефективності мережі. Не тільки у класичних, але і в зовсім нових технологіях,

розроблених для локальних мереж, зберігається режим ліній зв'язку, що

розділяються. Наприклад, розробники технології Gigabit Ethernet, прийнятої в

1998 році як новий стандарт, включили режим розділення передавального

середовища в свої специфікації разом з режимом роботи по індивідуальних лініях

зв'язку.

При

використанні індивідуальних ліній зв'язку в повнозв'язних топологиях кінцеві

вузли повинні мати по одному порту на кожну лінію зв'язку. У зіркоподібних

топологиях кінцеві вузли можуть підключатися індивідуальними лініями зв'язку до

спеціального пристрою - комутатора. У глобальних мережах комутатори

використовувалися вже на початковому етапі, а в локальних мережах - з початку

90-х років. Комутатори приводять до істотного дорожчання локальної мережі, тому

поки їх застосування обмежене, але у міру зниження вартості комутації цей

підхід, можливо, витіснить застосування ліній зв'язку, що розділяються.

Необхідно підкреслити, що індивідуальними в таких мережах є тільки лінії

зв'язку між кінцевими вузлами і комутаторами мережі, а зв'язки між комутаторами

залишаються такими, що розділяються, оскільки по ним передаються повідомлення

різних кінцевих вузлів (рис. 1.4).

Рис.

1.4. Індивідуальні лінії зв'язку, що розділяються, в мережах на основі

комутаторів

У

глобальних мережах відмова від ліній, що розділяються, зв'язку пояснюється

технічними причинами. Тут великі тимчасові затримки розповсюдження сигналів

принципово обмежують застосовність техніки розділення лінії зв'язку. Комп'ютери

можуть витратити більше часу на переговори про той, кому зараз можна

використовувати лінію зв'язку, чим безпосередньо на передачу даних по цій лінії

зв'язку. Проте це не відноситься до ліній зв'язку типу «комутатор - комутатор».

В цьому випадку тільки два комутатори борються за доступ до лінії зв'язку, і це

істотно спрощує завдання організації сумісного використання лінії.

1.2

Структуризація каналів як засіб побудови великих мереж

У

мережах з невеликою (10-30) кількістю комп'ютерів найчастіше використовується

одна з типових топологий - загальна шина, кільце, зірка або повнозв'язна

мережа. Всі перераховані топології володіють властивістю однорідності, тобто

всі комп'ютери в такій мережі мають однакові має рацію відносно доступу до

інших комп'ютерів (за винятком центрального комп'ютера при з'єднанні зірка).

Така однорідність структури робить простий процедуру нарощування числа

комп'ютерів, полегшує обслуговування і експлуатацію мережі.

Проте

при побудові великих мереж однорідна структура зв'язків перетворюється з

переваги в недолік. У таких мережах використання типових структур породжує

різні обмеження, найважливішими з яких є:

· обмеження

на довжину зв'язку між вузлами;

· обмеження

на кількість вузлів в мережі;

· обмеження

на інтенсивність трафіку, що породжується вузлами мережі.

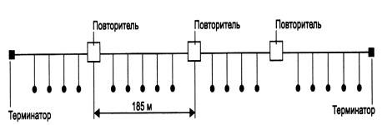

Наприклад,

технологія Ethernet на тонкому коаксіальному кабелі дозволяє використовувати

кабель завдовжки не більше 185 метрів, до якого можна підключити не більше 30

комп'ютерів. Проте, якщо комп'ютери інтенсивно обмінюються інформацією між

собою, іноді доводиться знижувати число підключених до кабелю комп'ютерів 20, а

то і до 10, щоб кожному комп'ютеру діставалася прийнятна частка загальної пропускної

спроможності мережі.

Для

зняття цих обмежень використовуються спеціальні методи структуризації мережі і

спеціальне структуротворне устаткування - повторители, концентратори, мости,

комутатори, маршрутизатори. Устаткування такого роду також називають комунікаційним,

маючи на увазі, що за допомогою його окремі сегменти мережі взаємодіють між

собою.

1.2.1

Фізична структуризація мережі

Просте

з комунікаційних пристроїв - повторитель (repeater) - використовується для

фізичного з'єднання різних сегментів кабелю локальної мережі з метою збільшення

загальної довжини мережі. Повторітель передає сигнали, що приходять з одного

сегменту мережі, в інших її сегменти (рис. 1.5). Повторітель дозволяє подолати

обмеження на довжину ліній зв'язку за рахунок поліпшення якості передаваного

сигналу - відновлення його потужності і амплітуди, поліпшення фронтів і тому

подібне

Рис.

1.5. Повторитель дозволяє збільшити довжину мережі Ethernet

Концентратори

характерні практично для всіх базових технологій локальних мереж - Ethernet,

ArcNet, Token Ring, FDDI, Fast Ethernet, Gigabit Ethernet, l00VG-AnyLAN.

Потрібно

підкреслити, що в роботі концентраторів будь-яких технологій багато загального

- вони повторюють сигнали, що прийшли з одного зі своїх портів, на інших своїх

портах. Різниця полягає в тому, на яких саме портах повторюються вхідні

сигнали. Так, концентратор Ethernet повторює вхідні сигнали на всіх своїх

портах, крім того, з якого сигнали поступають (рис. 1.6, а). А концентратор

Token Ring (рис. 1.6, б) повторює вхідні сигнали, що поступають з деякого

порту, тільки на одному порту - на тому, до якого підключений наступний в

кільці комп'ютер.

Рис.

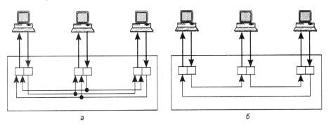

1.6. Концентратори різних технологій

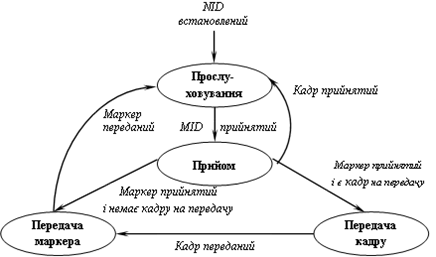

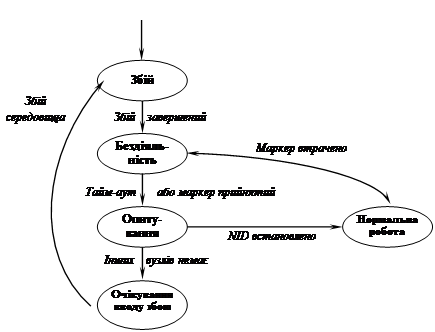

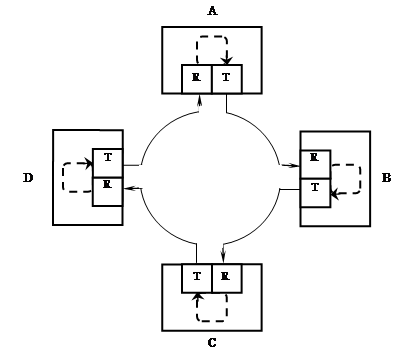

Нагадаємо,

що під фізичною топологією розуміється конфігурація зв'язків, утворених

окремими частинами кабелю, а під логічною - конфігурація інформаційних потоків

між комп'ютерами мережі. У багатьох випадках фізична і логічна топології мережі

збігаються. Наприклад, мережа, представлена на рис. 1.7, а, має фізичну

топологію кільце. Комп'ютери цієї мережі дістають доступ до кабелів кільця за

рахунок передачі один одному спеціального кадру - маркера, причому цей маркер

також передається послідовно від комп'ютера до комп'ютера в тому ж порядку, в

якому комп'ютери утворюють фізичне кільце, тобто комп'ютер А передає маркер

комп'ютеру В, комп'ютер В - комп'ютеру С и т. д.

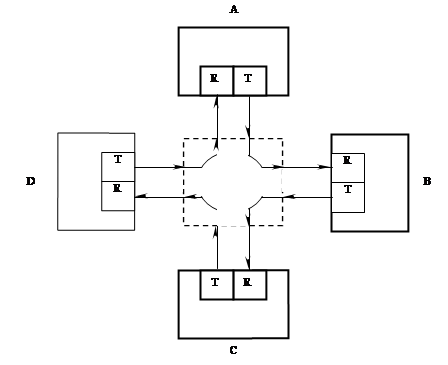

Мережа,

показана на рис. 1.7, б, демонструє приклад неспівпадання фізичної і логічної

топології. Фізично комп'ютери сполучені по топології загальна шина. Доступ же

до шини відбувається не по алгоритму випадкового доступу, вживаному в

технології Ethernet, а шляхом передачі маркера в кільцевому порядку: від

комп'ютера А - комп'ютеру В, від комп'ютера В - комп'ютеру С и т. д. Тут

порядок передачі маркера вже не повторює фізичні зв'язки, а визначається

логічною конфігурацією драйверів мережевих адаптерів. Ніщо не заважає

набудувати мережеві адаптери і їх драйвери так, щоб комп'ютери утворили кільце

в іншому порядку, наприклад: У, А, С... При цьому фізична структура мережі ніяк

не змінюється.

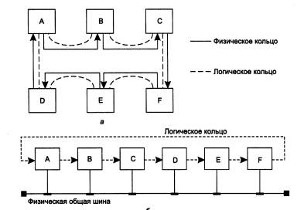

Рис.

1.7. Логічна і фізична топології мережі

Іншим

прикладом неспівпадання фізичної і логічної топологий мережі є вже розглянута

мережа на рис. 1.6, а. Концентратор Ethernet підтримує в мережі фізичну

топологію зірка. Проте логічна топологія мережі залишилася без змін - це

загальна шина. Оскільки концентратор повторює дані, що прийшли з будь-якого

порту, на решті всіх портів, то вони з'являються одночасно на всіх фізичних

сегментах мережі, як і в мережі з фізичною загальною шиною. Логіка доступу до

мережі абсолютно не міняється: всі компоненти алгоритму випадкового доступу -

визначення незанятості середовища, захоплення середовища, розпізнавання і

відробіток колізій - залишаються в силі.

Фізична

структуризація мережі за допомогою концентраторів корисна не тільки для

збільшення відстані між вузлами мережі, але і для підвищення її надійності.

Наприклад, якщо який-небудь комп'ютер мережі Ethernet з фізичною загальною

шиною із-за збою починає безперервно передавати дані по загальному кабелю, то

вся мережа виходить з ладу, і для вирішення цієї проблеми залишається тільки

один вихід - уручну від'єднати мережевий адаптер цього комп'ютера від кабелю. У

мережі Ethernet, побудованій з використанням концентратора, ця проблема може

бути вирішена автоматично - концентратор відключає свій порт, якщо виявляє, що

приєднаний до нього вузол дуже довго монопольно займає мережу. Концентратор

може блокувати некоректно працюючий вузол і в інших випадках, виконуючи роль

деякого вузла, що управляє.

1.2.2

Логічна структуризація мережі

Фізична

структуризація мережі корисна у багатьох відношеннях, проте у ряді випадків, що

зазвичай відносяться до мереж великого і середнього розміру, неможливо обійтися

без логічної структуризації мережі. Найбільш важливою проблемою, що не

вирішується шляхом фізичної структуризації, залишається проблема перерозподілу

передаваного трафіку між різними фізичними сегментами мережі.

У

великій мережі природним чином виникає неоднорідність інформаційних потоків:

мережа складається з безлічі підмереж робочих груп, відділів, філій

підприємства і інших адміністративних утворень. Дуже часто найбільш інтенсивний

обмін даними спостерігається між комп'ютерами, що належать до однієї підмережі,

і лише невелика частина звернень відбувається до ресурсів комп'ютерів, що

знаходяться поза локальними робочими групами. (До недавнього часу таке

співвідношення трафіків не бралося під сумнів, і був навіть сформульований

емпіричний закон «80/20», відповідно до якого в кожній підмережі 80 % трафіку є

внутрішнім і лише 20 % - зовнішнім.) Зараз характер навантаження мереж багато в

чому змінився, широко упроваджується технологія intranet, на багатьох

підприємствах є централізовані сховища корпоративних даних, активно

використовувані всіма співробітниками підприємства. Все це не могло не вплинути

на розподіл інформаційних потоків. І тепер не рідкісні ситуації, коли

інтенсивність зовнішніх звернень вище інтенсивності обміну між «сусідніми»

машинами. Але незалежно від того, в якій пропорції розподіляються зовнішній і

внутрішній трафік, для підвищення ефективності роботи мережі неоднорідність інформаційних

потоків необхідно враховувати.

Мережа

з типовою топологією (шина, кільце, зірка), в якій всі фізичні сегменти

розглядаються як одне середовище, що розділяється, виявляється неадекватній

структурі інформаційних потоків у великій мережі. Наприклад, в мережі із

загальною шиною взаємодія будь-якої пари комп'ютерів займає її на весь час

обміну, тому при збільшенні числа комп'ютерів в мережі шина стає вузьким

местомом. Комп'ютери одного відділу вимушені чекати, коли закінчить обмін пари

комп'ютерів іншого відділу, і це при тому, що необхідність в зв'язку між

комп'ютерами двох різних відділів виникає набагато рідше і вимагає зовсім

невеликої пропускної спроможності.

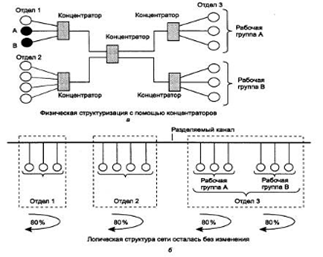

Цей

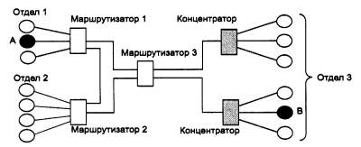

випадок ілюструє рис. 1.8, а. Тут показана мережа, побудована з використанням

концентраторів. Хай комп'ютер А, що знаходиться в одній підмережі з комп'ютером

В, посилає йому дані. Не дивлячись на розгалужену фізичну структуру мережі,

концентратори поширюють будь-який кадр по всіх її сегментах. Тому кадр, що

посилається комп'ютером А комп'ютеру В, хоча і не потрібний комп'ютерам

відділів 2 і 3, відповідно до логіки роботи концентраторів поступає на ці

сегменти теж. І до тих пір, поки комп'ютер В не отримає адресований йому кадр,

жоден з комп'ютерів цієї мережі не зможе передавати дані.

Така

ситуація виникає через те, що логічна структура даної мережі залишилася

однорідною - вона ніяк не враховує збільшення інтенсивності трафіку усередині

відділу і надає всім парам комп'ютерів рівні можливості по обміну інформацією (рис.

1.8, б).

Вирішення

проблеми полягає у відмові від ідеї єдиного однорідного середовища, що

розділяється. Наприклад, в розглянутому вище прикладі бажано було б зробити

так, щоб кадри, які передають комп'ютери відділу 1, виходили б за межі цієї

частини мережі в тому і лише в тому випадку, якщо ці кадри направлені

якому-небудь комп'ютеру з інших відділів. З іншого боку, в мережу кожного з

відділів повинні потрапляти ті і лише ті кадри, які адресовані вузлам цієї

мережі. При такій організації роботи мережі її продуктивність істотно підвищитися,

оскільки комп'ютери одного відділу не простоюватимуть в той час, коли

обмінюються даними комп'ютери інших відділів.

Рис.

1.8. Суперечність між логічною структурою мережі і структурою інформаційних

потоків

Неважко

відмітити, що в запропонованому рішенні ми відмовилися від ідеї загального

середовища, що розділялося, в межах всієї мережі, хоча і залишили її в межах

кожного відділу. Пропускна спроможність ліній зв'язку між відділами не повинна

збігатися з пропускною спроможністю середовища усередині відділів. Якщо трафік

між відділами складає тільки 20 % трафіку усередині відділу (як вже наголошувалося,

ця величина може бути іншій), то і пропускна спроможність ліній зв'язку і

комунікаційного устаткування, що сполучає відділи, може бути значно нижче за

внутрішній трафік мережі відділу.

Таким

чином, розповсюдження трафіку, призначеного для комп'ютерів деякого сегменту

мережі, тільки в межах цього сегменту, називається локалізацією трафіку.

Логічна структуризація мережі - це процес розбиття мережі на сегменти з

локалізованим трафіком.

Для

логічної структуризації мережі використовуються такі комунікаційні пристрої, як

мости, комутатори, маршрутизатори і шлюзи.

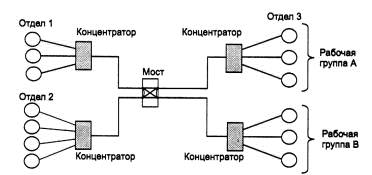

Міст

(bridge) ділить середовище передачі мережі, що розділяється, на частини (часто

звані логічними сегментами), передаючи інформацію з одного сегменту в іншій

тільки в тому випадку, якщо така передача дійсно необхідна, тобто якщо адреса

комп'ютера призначення належить іншій підмережі. Тим самим міст ізолює трафік

однієї підмережі від трафіку інший, підвищуючи загальну продуктивність передачі

даних в мережі. Локалізація трафіку не тільки економить пропускну спроможність,

але і зменшує можливість несанкціонованого доступу до даних, оскільки кадри не

виходять за межі свого сегменту і їх складніше перехопити зловмисникові.

На рис.

1.9 показана мережа, яка була отримана з мережі з центральним концентратором

(див. рис. 1.9) шляхом його заміни на міст. Мережі 1-го і 2-го відділів

складаються з окремих логічних сегментів, а мережа відділу 3 - з двох логічних

сегментів. Кожен логічний сегмент побудований на базі концентратора і має

просту фізичну структуру, утворену відрізками кабелю, що пов'язують комп'ютери

з портами концентратора.

Рис.

1.9. Логічна структуризація мережі за допомогою моста

Мости

використовують для локалізації трафіку апаратні адреси комп'ютерів. Це утрудняє

розпізнавання приналежності того або іншого комп'ютера до певного логічного

сегменту - сама адреса не містить ніякої інформації із цього приводу. Тому міст

достатньо спрощено представляє ділення мережі на сегменти - він запам'ятовує,

через який порт на нього поступив кадр даних від кожного комп'ютера мережі, і

надалі передає кадри, призначені для цього комп'ютера, на цей порт. Точної

топології зв'язків між логічними сегментами міст не знає. Через це застосування

мостів приводить до значних обмежень на конфігурацію зв'язків мережі - сегменти

мають бути сполучені так, щоб в мережі не утворювалися замкнуті контури.

Комутатор

(switch, switching hub) за принципом обробки кадрів нічим не відрізняється від

моста. Основна його відмінність від моста полягає в тому, що він є свого роду

комунікаційним мультипроцесором, оскільки кожен його порт оснащений

спеціалізованим процесором, який обробляє кадри по алгоритму моста незалежно

від процесорів інших портів. За рахунок цього загальна продуктивність

комутатора зазвичай набагато вище за продуктивність традиційного моста, що має

один процесорний блок. Можна сказати, що комутатори - це мости нового

покоління, які обробляють кадри в паралельному режимі.

Обмеження,

зв'язані із застосуванням мостів і комутаторів, - по топології зв'язків, а

також ряд інших, - привели до того, що у ряді комунікаційних пристроїв з'явився

ще один тип устаткування - маршрутизатор (router). Маршрутизатори надійніше і

ефективніше, ніж мости, ізолюють трафік окремих частин мережі один від одного.

Маршрутизатори утворюють логічні сегменти за допомогою явної адресації,

оскільки використовують не плоскі апаратні, а складені числові адреси. У цих

адресах є поле номера мережі, так що всі комп'ютери, у яких значення цього поля

однакове, належать до одного сегменту, званого в даному випадку підмережею

(subnet).

Окрім

локалізації трафіку маршрутизатори виконують ще багато інших корисних функцій.

Так, маршрутизатори можуть працювати в мережі із замкнутими контурами, при цьому

вони здійснюють вибір найбільш раціонального маршруту з декількох можливих.

Мережа, представлена на рис. 1.10, відрізняється від своєї попередниці (див. рис.

1.10) тим, що між підмережами відділів 1 і 2 прокладений додатковий зв'язок,

який може використовуватися як для підвищення продуктивності мережі, так і для

підвищення її надійності.

Рис.

1.10. Логічна структуризація мережі за допомогою маршрутизаторів

Іншою

дуже важливою функцією маршрутизаторів є їх здатність зв'язувати в єдину мережу

підмережі, побудовані з використанням разных мережевих технологій, наприклад

Ethernet і Х.25.

Окрім

перерахованих пристроїв окремі частини мережі може сполучати шлюз (gateway).

Зазвичай основною причиною, по якій в мережі використовують шлюз, є

необхідність об'єднати мережі з різними типами системного і прикладного

програмного забезпечення, а не бажання локалізувати трафік. Проте шлюз

забезпечує і локалізацію трафіку як деякий побічний ефект.

Крупні

мережі практично ніколи не будуються без логічної структуризації. Для окремих

сегментів і підмереж характерні типові однорідні топології базових технологій,

і для їх об'єднання завжди використовується устаткування, що забезпечує

локалізацію трафіку, - мости, комутатори, маршрутизатори і шлюзи.

1.3

Висновок

Таким

чином, виходячи з проведеного аналізу організації каналів передачі даних в

комп’ютерних мережах можна зробити ряд висновків:

у

межах тієї або іншої архітектури КМ повинна забезпечуватись погоджена взаємодія

різних її структур. Так, при деякій логічній структурі, яка відповідає

прийнятій архітектурі КМ, може бути побудована множина фізичних структур у

вигляді різнорідних каналів передачі даних, що впливають на властивості та

можливості мережі. Вони являють собою узагальнений алгоритм інформаційного

процесу, що протікає в КМ;

при

передачі дискретних даних по каналах передачі даних застосовуються два основні

типи фізичного кодування - на основі синусоїдального несучого сигналу і на

основі послідовності прямокутних імпульсів. Перший спосіб часто називається

також модуляцією або аналоговою модуляцією, підкреслюючи той факт, що кодування

здійснюється за рахунок зміни параметрів аналогового сигналу. Другий спосіб

звичайно називають цифровим кодуванням. Ці способи відрізняються шириною

спектру результуючого сигналу і складністю апаратури, необхідної для їх

реалізації.

Тому

для детального вивчення особливостей доступу до каналів передачі даних

розглянемо сутність існуючих методі доступу.

Розділ

2. Фізична сутність та порядок організації каналів комп’ютерних мереж

Канали

передачі даних є фундаментом будь-якої мережі. Якщо в каналах щодня

відбуваються короткі замикання, контакти роз’ємів то відходять, то знову

входять у щільне з’єднання, додавання нової станції призводить до необхідності

тестування десятків контактів роз’ємів через те, що документація на фізичні

з’єднання не ведеться. Очевидно, що на основі таких каналів передачі даних

будь-яке найсучасніше і продуктивне устаткування буде працювати погано. Користувачі

будуть незадоволені великими періодами простоїв і низькою продуктивністю

мережі, а обслуговуючий персонал буде в постійній "запарці",

розшукуючи місця коротких замикань, обривів і поганих контактів. Причому

проблем з каналами передачі даних стає набагато більше при збільшенні розмірів

мережі.

2.1

Структурована кабельна система комп’ютерної мережі

Відповіддю

на високі вимоги до якості каналів зв’язку в комп’ютерних мережах стали

структуровані кабельні системи.

Структурована

кабельна система (СКС) (Structured Cabling System, SCS) – це набір комутаційних

елементів (кабелів, роз’ємів, конекторів, кросових панелей і шаф), а також

методика їх спільного використання, яка дозволяє створювати регулярні, легко

розширювані структури зв’язків в комп’ютерних мережах.

Структурована

кабельна система представляє свого роду "конструктор", за допомогою

якого проектувальник мережі будує потрібну йому конфігурацію зі стандартних

кабелів, з’єднаних стандартними роз’ємами, які комутуються на стандартних

кросових панелях. При необхідності конфігурацію зв’язків можна легко змінити –

додати комп’ютер, сегмент, комутатор, вилучити непотрібне устаткування, а також

замінити з’єднання між комп’ютерами і концентраторами.

При

побудові структурованої кабельної системи мається на увазі, що кожне робоче

місце на підприємстві повинне бути оснащене розетками для підключення телефону

і комп’ютера, навіть якщо на даний момент цього не потрібно. Тобто добре

структурована кабельна система будується надлишковою. У майбутньому це може заощадити

час тому, що зміни в підключенні нових пристроїв можна здійснювати за рахунок

перекомутації вже прокладених кабелів.

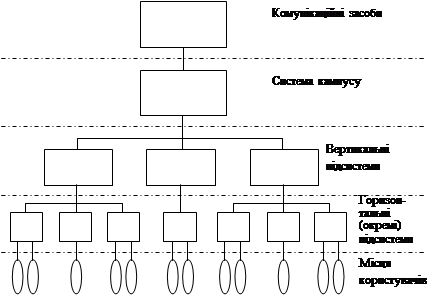

Структурована

кабельна система планується і будується ієрархічно з головною магістраллю і

численними відгалуженнями від неї (рис. 2.1).

Ця

система може бути побудована на базі вже існуючих сучасних телефонних кабельних

систем, у яких кабелі, що представляють собою набір кручених пар, прокладаються

в кожному будинку, розводяться між поверхами. На кожному поверсі

використовується спеціальна кросова шафа, від якої кабелі в трубах і коробах

підводяться до кожної кімнати і розводяться по розетках. На жаль, далеко не у

всіх будинках телефонні лінії прокладаються крученими парами, тому вони

непридатні для створення комп’ютерних мереж, і кабельну систему в такому

випадку потрібно будувати заново.

Типова

ієрархічна структура структурованої кабельної системи (рис. 2.2) включає:

горизонтальні

підсистеми (у межах поверху);

вертикальні

підсистеми (усередині будинку);

підсистему

кампусу (у межах однієї території з декількома будинками).

Горизонтальна

підсистема з’єднує кросову шафу поверху з розетками користувачів. Підсистеми

цього типу відповідають поверхам будинку.

Вертикальна

підсистема з’єднує кросові шафи кожного поверху з центральною апаратною будинку.

Наступним

кроком ієрархії є підсистема кампусу, що з’єднує кілька будинків з головною

апаратною усього кампусу. Ця частина кабельної системи звичайно називається

магістраллю (backbone).

Рис.

2.1. Ієрархія структурованої кабельної системи

Використання

структурованої кабельної системи замість хаотично прокладених кабелів дає

підприємству багато переваг.

Універсальність. Структурована

кабельна система при продуманій організації може стати єдиним середовищем для

передачі комп’ютерних даних у локальній обчислювальній мережі, організації

локальної телефонної мережі, передачі відеоінформації і навіть передачі

сигналів від датчиків пожежної безпеки або охоронних систем. Це дозволяє

автоматизувати більшість процесів контролю, моніторингу та управління

господарськими службами і системами життєзабезпечення підприємства.

Збільшення

терміну служби. Термін морального старіння добре структурованої кабельної

системи може складати 10 – 15 років.

Зменшення

вартості добавлення нових користувачів і зміни місць їх розташування.

Відомо,

що вартість кабельної системи значна і визначається в основному не вартістю

кабелю, а вартістю робіт з його прокладки. Тому більш вигідно провести

однократну роботу по прокладці кабелю, можливо, з великим запасом по довжині,

ніж кілька разів виконувати прокладку, нарощуючи довжину кабелю. При такому

підході всі роботи з добавлення або переміщення користувача зводяться до

підключення комп’ютера до вже наявної розетки.

Можливість

легкого розширення мережі. Структурована кабельна система є модульною, тому

її легко розширювати. Наприклад, до магістралі можна додати нову підмережу, не

роблячи ніякого впливу на існуючі підмережі. Можна замінити в окремій підмережі

тип кабелю незалежно від іншої частини мережі. Структурована кабельна система є

основою для розподілу мережі на легко управляємі логічні сегменти тому, що вона

сама вже розділена на фізичні сегменти.

Забезпечення

більш ефективного обслуговування. Структурована кабельна система полегшує обслуговування

і пошук несправностей у порівнянні із шинною кабельною системою. При шинній

організації кабельної системи відмова одного з пристроїв або сполучних

елементів призводить до відмови всієї мережі, яку важко локалізувати. У

структурованих кабельних системах відмова одного сегмента не діє на інші тому,

що об’єднання сегментів здійснюється за допомогою концентраторів. Концентратори

діагностують і локалізують несправний сегмент.

Надійність.

Структурована

кабельна система має підвищену надійність, оскільки виробник такої системи

гарантує не тільки якість її окремих компонентів, але і їх сумісність.

Більшість

проектувальників починає розробку СКС з горизонтальних підсистем тому, що саме

до них підключаються кінцеві користувачі. При цьому вони можуть вибирати між

екранованою крученою парою, неекранованою крученою парою, коаксіальним кабелем

і волоконно-оптичним кабелем. Можливе використання й безпровідних ліній

зв’язку.

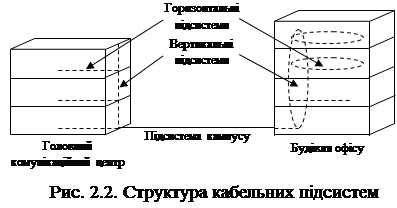

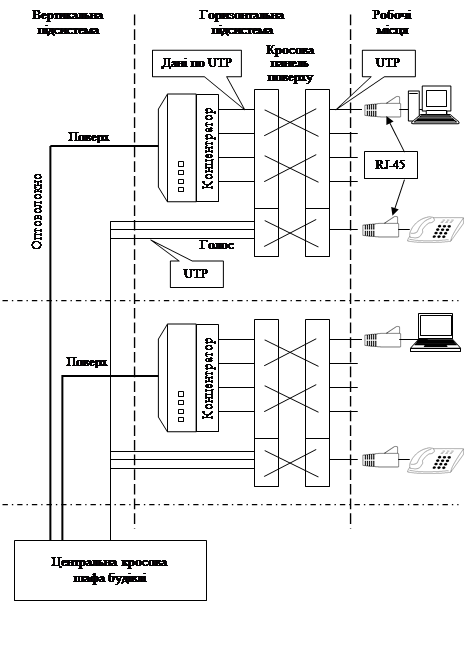

Горизонтальна

підсистема характеризується дуже великою кількістю відгалужень кабелю (рис.

2.3) тому, що його потрібно провести до кожної розетки, причому й у тих

кімнатах, де поки комп’ютери в мережу не об’єднуються. Тому до кабелю, який

використовується в горизонтальній проводці, пред’являються підвищені вимоги до

зручності виконання відгалужень, а також зручностей його прокладки в

приміщеннях. На поверсі звичайно встановлюється кросова шафа, яка дозволяє за

допомогою коротких відрізків кабелю, оснащеного роз’ємами, провести

перекомутацію з’єднань між устаткуванням і концентраторами / комутаторами.

При

виборі кабелю приймають до уваги такі характеристики: пропускна спроможність,

відстань, фізична захищеність, електромагнітна перешкодозахищеність, вартість.

Крім того, при виборі кабелю потрібно враховувати, яка кабельна система уже

встановлена на підприємстві, а також які тенденції і перспективи існують на

ринку на даний момент.

2.2

Кабель кручена пара

Мідний

провід, зокрема неекранована кручена пара (Twisted Pair – TP), є кращим

середовищем для горизонтальної кабельної підсистеми, хоча, якщо користувачам

потрібна дуже висока пропускна спроможність, або кабельна система прокладається

в агресивному середовищі, для неї підійде і волоконно-оптичний кабель.

Коаксіальний кабель – це застаріла технологія, якої варто уникати, якщо тільки

вона вже не використовується широко на підприємстві. Безпровідний зв’язок є

новою і багатообіцяючою технологією, однак через порівняльну новизну і низьку

перешкодостійкість краще обмежити масштаби її використання.

Кручена

пара як середовище передачі використовується у всіх сучасних мережних

технологіях, а також в аналоговій і цифровій телефонії. Уніфікація пасивних

елементів мережі на крученій парі стала основою для концепції побудови

структурованих кабельних систем, незалежних від прикладень (мережних

технологій). Будь-які мережі на крученій парі (крім застарілої LocalTalk)

засновані на зіркоподібній фізичній топології, що при відповідному активному

устаткуванні може бути основою для будь-якої логічної топології.

Провід

кручена пара являє собою два скручених ізольованих провідники. Провід

застосовують для кросування (cross-wires) усередині комутаційних шаф або

стійок, але ніяк не для прокладки з’єднань між приміщеннями, такий провід може

складатися з однієї, двох, трьох і навіть чотирьох кручених пар.

Кабель

відрізняється від проводу наявністю зовнішньої ізоляційної панчохи (jacket). Ця

панчоха головним чином захищає провід (елементи кабелю) від механічних впливів

і вологи. Найбільше поширення одержали кабелі, що містять дві або чотири

кручені пари. Існують кабелі і на більше число пар – 25 пар і більше.

Категорія

(Category) крученої пари визначає частотний діапазон, у якому її застосування

ефективне (ACR має позитивне значення). На даний час діють стандартні шість

категорій кабелю (Category 1 ÷ Category 5е), проробляється 6-а категорія

й очікується поява кабелів категорії 7. Частотні діапазони кабелів різних

категорій наведені в табл. 2.1.

Рис.

2.3. Структура кабельної системи поверху та будівлі

Таблиця

2.1

Класифікація

кабелів на крученій парі

| Категорія |

Клас лінії |

Смуга пропускання, МГц |

Типове мережне

застосування |

| 1 |

A |

0,1 |

Аналогова телефонія |

| 2 |

B |

1 |

Цифрова телефонія, ISDN |

| 3 |

C |

16 |

10Base-T (Ethernet) |

| 4 |

– |

20 |

Token Ring 16 Mбіт/с |

| 5 |

D |

100 |

100Base-TX (Fast

Ethernet) |

| 5е |

D |

125 |

1000Base-TX (Gigabit

Ethernet) |

| 6* |

E1 |

200 (250) |

– |

| 7* |

F1 |

600 |

– |

Категорії

визначаються стандартом EIA/TIA 568A. В останньому стовпці наводиться

класифікація ліній зв’язку, які забезпечуються цими кабелями згідно стандарту

ISO 11801 і EN 50173.

Кручена

пара може бути як екранованою (shielded), так і неекранованою (unshielded), вид

кабелів наведений на рис. 2.4. Термінологія конструкцій екрана неоднозначна,

тут використовуються слова braid (оплітка), shield і screen (екран, захист),

foil (фольга), tinned drain wire (луджений "дренажний" провід, що йде

уздовж фольги).

Неекранована

кручена пара (НКП) більше відома по абревіатурі UTP (Unshielded Twisted Pair).

Якщо кабель укладений у загальний екран, але пари не мають індивідуальних

екранів, то, відповідно до стандарту ISO 11801, він теж відноситься до

неекранованих кручених пар і позначається UTP або S/UTP. Сюди ж відноситься

ScTP (Screened Twisted Pair) або FTP (Foiled Twisted Pair) – кабель, у якому

кручені пари укладені в загальний екран з фольги, а також SFTP (Shielded Foil

Twisted Pair) – кабель, у якого загальний екран складається з фольги й оплітки.

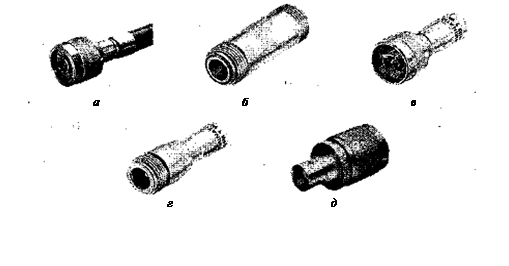

Рис.

2.4. Кабелі кручена пара:

а – UTP категорії

3-5, б – UTP категорії 6, в – ScTP, FTP, г – SFTP, д – STP

Турe 1, е – PiMF.

1 –

провід в ізоляції, 2 – зовнішня оболонка, 3 – сепаратор,

4 –

екран з фольги, 5 – дренажний провід, 6 – оплітка, що екранує

Екранована

кручена пара (ЕКП), вона ж STP (Shielded Twisted Pair), має багато різновидів,

але кожна пара обов’язково має власний екран.

Найбільше

поширення одержали кабелі з числом пар 2 і 4. Існують і подвійні конструкції –

два кабелі по дві або чотири пари, укладені в суміжні ізоляційні панчохи. У

загальну панчоху можуть бути укладені і кабелі STP+UTP. З багатопарних

популярні 25-парні, а також зборки по 6 штук

4-парних.

Кабелі з великим числом пар (50, 100) застосовуються тільки в телефонії,

оскільки виготовлення багатопарних кабелів високих категорій –дуже складна

задача.

Для

багатопарних кабелів стандартизоване колірне маркування проводів, яке дозволяє

швидко і безпомилково виконувати їх обробку без попередньої перевірки. Кожна

пара має умовно прямий (Tip) і зворотний (Ring) провід. Маркування для

25-парного кабелю наведені в табл. 2.2, для 4-парного – у табл. 2.3; крім

основного варіанта існує й альтернативне маркування.

Таблиця

2.2

Колірне

маркування 25-парного кабелю

| № пари |

Колір:

основний/смужки

|

| Прямий (Tip) |

Зворотний (Ring) |

| 1

|

Білий/синій |

Синій/білий |

| 2

|

Білий/жовтогарячий |

Жовтогарячий/білий |

| 3

|

Білий/зелений |

Зелений/білий |

| 4

|

Білий/коричневий |

Коричневий/білий |

| 5

|

Білий/сірий |

Сірий/білий |

| 6

|

Червоний/синій |

Синій/червоний |

| 7

|

Червоний/жовтогарячий |

Жовтогарячий/червоний |

| 8

|

Червоний/зелений |

Зелений/червоний |

| 9

|

Червоний/коричневий |

Коричневий/червоний |

| 10

|

Червоний/сірий |

Сірий/червоний |

| 11

|

Чорний/синій |

Синій/чорний |

| 12

|

Чорний/жовтогарячий |

Жовтогарячий/чорний |

| 13

|

Чорний/зелений |

Зелений/чорний |

| 14

|

Чорний/коричневий |

Коричневий/чорний |

| 15

|

Чорний /сірий |

Сірий/чорний |

| 16

|

Жовтий/синій |

Синій/жовтий |

| 17

|

Жовтий/жовтогарячий |

Жовтогарячий/жовтий |

| 18

|

Жовтий/зелений |

Зелений/жовтий |

| 19

|

Жовтий/коричневий |

Коричневий/жовтий |

| 20

|

Жовтий/сірий |

Сірий/жовтий |

| 21

|

Фіолетовий/синій |

Синій/фіолетовий |

| 22

|

Фіолетовий/жовтогарячий |

Жовтогарячий/фіолетовий |

| 23

|

Фіолетовий/зелений |

Зелений/фіолетовий |

| 24

|

Фіолетовий/коричневий |

Коричневий/фіолетовий |

| 25

|

Фіолетовий/сірий |

Сірий/фіолетовий |

Таблиця

2.3

Колірне

маркування 4-парного кабелю

| № пари |

Колір: основний/смужки |

| Основний варіант

(EIA/TIA 568A) |

Альтернативний варіант |

| Прямий (Tip) |

Зворотний (Ring) |

Прямий (Tip) |

Зворотний (Ring) |

| 1

|

Білий/зелений |

Зелений |

Білий |

Синій |

| 2

|

Білий/жовтогарячий |

Жовтогарячий |

Чорний |

Жовтий |

| 3

|

Білий/синій |

Синій |

Зелений |

Червоний |

| 4

|

Білий/коричневий |

Коричневий |

Жовтогарячий |

Коричневий |

Дешеві

кабелі найчастіше мають невиразне маркування – у парі з кожним кольоровим

проводом йде просто білий, що ускладнює візуальний контроль правильності

обтиску.

З’єднувальна

апаратура забезпечує можливість підключення до кабелів, тобто надає кабельні

інтерфейси. Для крученої пари мається різноманітний асортимент конекторів,

призначених як для нероз’ємного, так і роз’ємного з’єднання проводів, кабелів і

шнурів. З нероз’ємних конекторів поширені роз’єми типів S110, S66 і Krone, що є

промисловими стандартами. Серед роз’ємних найбільш популярні стандартизовані

модульні роз’єми (RJ-11, RJ-45 та ін.). Зустрічаються і конектори фірми IBM,

уведені з мережами Token Ring, а також деякі специфічні нестандартизовані

конектори. Багатопарні кабелі часто з’єднують 25-парними роз’ємами Telco

(RJ-21). До з’єднувальної апаратури відносяться і різні адаптери, що дозволяють

поєднувати різнотипні кабельні інтерфейси.

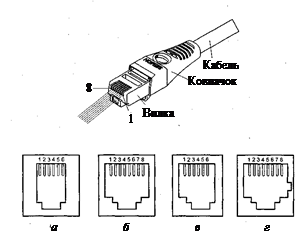

Модульні

роз’єми Modular Jack (гнізда, розетки) і Modular Plug (вилки) є роз’ємами для

1-, 2-, 3-, 4-парних кабелів категорій 3 – 6. У кабельних системах

застосовуються 8- і 6-позиційні роз’єми, більше відомі під назвами RJ-45 і

RJ-11 відповідно. Уявлення про конструкції вилок розповсюджених видів роз’ємів

надає рис. 2.5.

Рис.

2.5. Геометрія модульних розеток:

а – 6-позиційні, б

– 8-позиційні, в – модифіковані (MMJ), г – із ключем

Коректне

позначення для розетки, яка використовується для підключення мережної

апаратури, має вигляд "Modular Jack 8P8C", для вилки – "Modular

Plug 8Р8С", де 8Р указує на розмір (8-позиційний), а 8С – на число

контактів (8). Для підключення телефонів використовують конфігурацію 6Р4С (6

позицій, 4 контакти). Зустрічаються й інші позначення, наприклад

"Р-6-4" – вилка (plug) на 6 позицій і 4 контакти, "PS-8-8"

– вилка екранована (plug shielded) на 8 позицій і 8 контактів. 6-позиційні

вилки можуть бути вставлені й у 8-позиційні розетки, але не навпаки. Крім

звичайних симетричних роз’ємів (рис. 2.5, а і б), зустрічаються

модифіковані (рис. 2.5, в) MMJ (Modified Modular Jack) і з ключем

(keyed, рис. 2.5, г). У деяких випадках застосовують і 10-позиційні

10-контактні роз’єми.

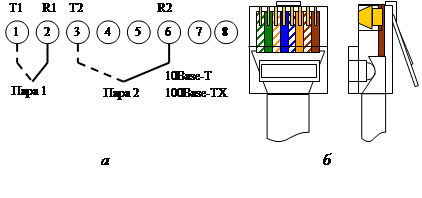

Призначення

контактів модульних роз’ємів, які застосовуються у телекомунікаціях,

стандартизоване, розповсюджені варіанти наведені на рис. 3.6. Наведені

розкладки розрізняються положенням пар проводів, кольори пар проводів повинні

відповідати стандартній послідовності EIA/TIA 568A: білозелений – зелений – біложовтий

– синій – білосиній – жовтий – білокоричневий – коричневий (табл. 2.4).

Рис.

2.6. Розкладка проводів для модульних роз’ємів 10Base-T (100BaseTX)

Модульні

вилки різних категорій зовні можуть майже не відрізнятися одна від одної, але

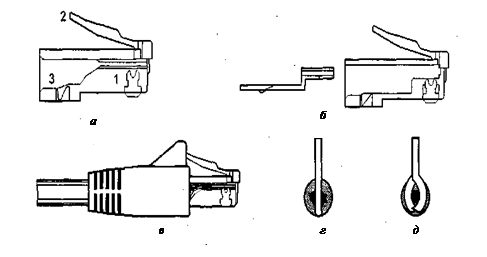

мати різну конструкцію (рис. 2.7). Вилки для категорії 5 можуть мати сепаратор,

який надягається на проводи до зборки й обтиску, що дозволяє скоротити довжину

розплетеної частини кабелю і полегшити розкладку проводів. Проте сепаратор – не

обов’язковий атрибут вилок високих категорій. Контакти при установці (обтиску)

врізаються в проводи крізь ізоляцію.

Вилки

для одножильного і багатожильного кабелю розрізняються формою контактів.

Голчасті контакти (рис. 2.7, г) використовуються для багатожильного

кабелю, голки встромляються між жилами проводів, забезпечуючи надійне

з’єднання. Для одножильного кабелю використовуються контакти, які обтискують

жилу з двох боків (рис. 2.7, д). Ряд фірм випускає й універсальні вилки,

що надійно з’єднуються з будь-яким кабелем відповідного типу. Застосування

типів вилок, які не відповідають кабелю, чревате великим відсотком браку і

недовговічністю з’єднання. Під час обтиску вдавлюється і виступ 3, що фіксує

кабель (ту частину, що ще в панчосі). Фіксатор 2 служить для фіксації вилки в

розетці.

Досить

бажаний аксесуар вилки – гумовий ковпачок, що надягається позаду для

пом’якшення навантаження на кабель у місці його виходу з вилки. Більш дорогі

ковпачки мають виступ, що захищає фіксатор, і обтічну форму. Такі ковпачки

корисні для комутаційних шнурів – вони дозволяють без ушкоджень витягати шнур з

пучка "за хвіст" (вилка без ковпачків буде чіплятися своїми кутами і

виступаючим фіксатором за інші проводи).

Рис.

2.7. Модульні вилки:

а – із сепаратором

(розріз), б – без сепаратора (розріз), в – у зборі з ковпачком, г

– контакт для багатожильного кабелю, д – для одножильного кабелю

Модульні

вилки допускають тільки однократну установку. До установки контакти в них

підняті над каналами для проводів, затиск для кабелю не продавлений. У такому

положенні в розетки вони не входять. При установці контактів затиск для кабелю

вдавлюється всередину. Вилки різних виробників розрізняються кількістю точок

закріплення кабелю і зручністю установки. Для установки вилок існує спеціальний

обтискний інструмент (crimping tool), без якого якісна обробка кабелю

неможлива. Якісна і надійна установка вилок вимагає навичок, оскільки контроль

якості цієї операції проблематичний, в особливо відповідальних випадках є сенс

придбати фірмові шнури заводського виготовлення.

2.3

Коаксіальний кабель (coaxial cable)

Коаксіальний

кабель (coaxial cable, або coax) усе ще залишається одним з можливих варіантів

кабелю для горизонтальних підсистем, особливо у випадках, коли високий рівень

електромагнітних перешкод не дозволяє використовувати кручену пару, або ж

невеликі розміри мережі не створюють великих проблем з експлуатацією кабельної

системи.

Товстий

Ethernet має в порівнянні з тонким більшу пропускну спроможність, він більш

стійкий до ушкоджень і передає дані на великі відстані, однак до нього

складніше приєднатися і він менш гнучкий. З товстим Ethernet складніше

працювати, і він мало підходить для горизонтальних підсистем. Однак його можна

використовувати у вертикальній підсистемі як магістраль, якщо оптоволоконний

кабель з якихось причин не підходить.

Тонкий

Ethernet – це кабель, що повинен був вирішити проблеми, позв’язані з

застосуванням товстого Ethernet. До появи стандарту 10Base-T тонкий Ethernet

був основним кабелем для горизонтальних підсистем. Тонкий Ethernet простіше

монтувати, ніж товстий. Мережі з тонкого Ethernet можна швидко зібрати тому, що

комп’ютери з’єднуються один з одним безпосередньо.

Головний

недолік тонкого Ethernet – складність його обслуговування. Кожен кінець кабелю

повинен закінчуватися термінатором 50 Ом. При відсутності термінатора або

втраті ним своїх робочих властивостей (наприклад, через відсутність контакту)

перестає працювати весь сегмент мережі, підключений до цього кабелю. Аналогічні

наслідки має погане з’єднання будь-якої робочої станції (яке здійснюється через

Т-конектор). Несправності в мережах на тонкому Ethernet складно локалізувати.

Часто доводиться від’єднувати Т-конектор від мережного адаптера, тестувати

кабельний сегмент і потім послідовно повторювати цю процедуру для всіх

приєднаних вузлів. Тому вартість експлуатації мережі на тонкому Ethernet звичайно

значно перевищує вартість експлуатації аналогічної мережі на крученій парі,

хоча капітальні витрати на кабельну систему для тонкого Ethernet звичайно

нижче.

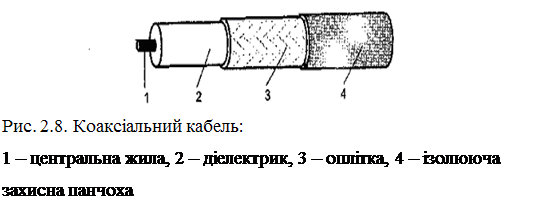

Коаксіальний

кабель як середовище передачі даних використовується тільки в застарілих

мережних технологіях Ethernet 10Base5, Ethernet 10Base2 і ARCnet. Крім того,

він використовується в кабельному телебаченні (CATV) як антенний кабель.

Коаксіальний

кабель має конструкцію, схематично представлену на рис. 2.8.

Електричними

провідниками є центральна жила і екрануюча оплітка. Діаметр жили і внутрішній

діаметр оплітки, а також діелектрична проникність ізоляції між ними визначають

частотні властивості кабелю. Матеріал і переріз провідників з ізоляцією

визначають втрати сигналу в кабелі та його імпеданс. В ідеальному випадку

електричне і магнітне поля, що утворюються при проходженні сигналу, цілком

залишаються всередині кабелю, так що коаксіальний кабель не створює

електромагнітних перешкод. Також він малочутливий до зовнішніх перешкод (якщо

він знаходиться в однорідному полі перешкод). На практиці, звичайно ж,

коаксіальний кабель і випромінює, і приймає перешкоди, але у відносно

невеликому ступені. Найкращий за властивостями коаксіальний кабель, який

застосовується в телекомунікаціях, товстий жовтий кабель Ethernet має

посріблену центральну жилу товщиною 2 мм і подвійний шар екрануючої оплітки.

Коаксіальний кабель використовується тільки при асиметричній передачі сигналів,

оскільки він сам принципово асиметричний.

Головний

недолік коаксіального кабелю – обмежена пропускна спроможність: у локальних

мережах це 10 Мбіт/с, яка досягнута у технології Ethernet 10Base-2 і 10Base-5.

У залежності від застосування використовується коаксіальний кабель з різними

значеннями імпедансу: 50 Ом – Ethernet, 75 Ом – передача радіо- і телевізійних

сигналів, 93 Ом – у ЛКМ ARCnet.

Для

з’єднання коаксіального кабелю застосовують коаксіальні конектори (рис. 2.9).

Щоб не виникало луни на кінцях, кожен кабельний сегмент повинен закінчуватися

термінатором – резистором, опір якого збігається з імпедансом кабелю.

Термінатор може бути зовнішнім – підключатися до конектору на кінці кабелю, або

внутрішнім – знаходитись усередині пристрою, що підключається цим кабелем. Для

кожного коаксіального кабелю характерний свій набір аксесуарів і правил

підключення (топологічних обмежень). Тут буде розглянуте застосування коаксіала

тільки для технології Ethernet. Технологія ARCnet, що також використовує

коаксіальний кабель, уже давно не розвивається і не підтримується стандартами

СКС.

Рис.

2.9. Коаксіальні конектори:

а – вилка, б

– I-конектор, в, г – термінатори, д – перехідник до BNC

Коаксіальні

кабелі застосовуються в технологіях Ethernet 10Base-5 ("товстий"

кабель, класичний Ethernet) і 10Base-2 ("тонкий" кабель, CheaperNet)

зі швидкістю передачі 10 Мбіт/с. Ethernet для коаксіала допускає тільки шинну

топологію, Т-подібні відгалуження для підключення абонентів неприпустимі. Кабельний

сегмент (послідовність електрично з’єднаних відрізків) повинен мати на кінцях

50-Омні зовнішні термінатори (2 шт.). Неправильний термінований сегмент

(термінатори відсутні або їх опір не 50 Ом) є непрацездатним. До відмови всього

сегмента призводить обрив або коротке замикання в будь-якій його частині (не

зможуть зв’язатися абоненти, розташовані навіть з однієї сторони обриву). Кожен

сегмент повинен заземлюватися в одній (і тільки одній!) точці. Кабелі

компонуються коаксіальними вилками з обох боків. Для поєднання відрізків кабелю

застосовують I-конектори (N і BNC, у залежності від типу кабелю).

Переважним

кабелем для горизонтальної підсистеми є неекранована кручена пара категорії 5.

Її позиції ще більш зміцняться з прийняттям специфікації 802.3аb для застосування

на цьому виді кабелю технології Gigabit Ethernet.

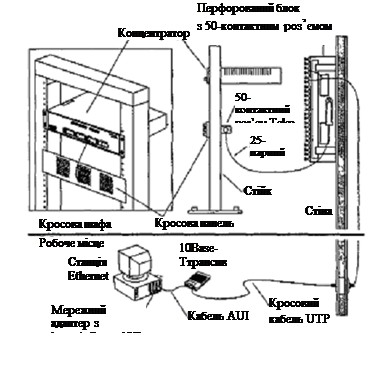

На

рис. 2.10 показані типові комутаційні елементи структурованої кабельної

системи, які застосовані на поверсі при прокладці неекранованої крученої пари.

Для скорочення кількості кабелів тут установлені 25-парний кабель і роз’єм для

такого типу кабелю Telco, який має 50 контактів.

Кабель

вертикальної (або магістральної) підсистеми, що з’єднує поверхи будинку,

повинен передавати дані на великі відстані і з більшою швидкістю в порівнянні з

кабелем горизонтальної підсистеми. У минулому основним видом кабелю для

вертикальних підсистем був коаксіал. Тепер для цієї мети все частіше

використовується оптоволоконний кабель.

Для

вертикальної підсистеми вибір кабелю на даний час обмежується трьома варіантами:

Оптоволокно

– відмінні характеристики пропускної спроможності, відстані і захисту даних,

стійкість до електромагнітних перешкод. Може передавати голос, відео і дані.

Порівняно дорогий та складний в обслуговуванні.

Товстий

коаксіал – гарні характеристики пропускної спроможності, відстані і захисту

даних, може передавати дані. Але з ним складно працювати.

Широкосмуговий

кабель, який використовується у кабельному телебаченні – гарні показники

пропускної спроможності і відстані. Може передавати голос, відео і дані.

Потрібні великі витрати під час експлуатації.

Рис.

2.10. Комутаційні елементи горизонтальної підсистеми

2.4

Оптоволоконний кабель

Основні

області застосування оптоволоконного кабелю – вертикальна підсистема і

підсистеми кампусів. Однак, якщо потрібен високий ступінь захищеності даних,

висока пропускна спроможність або стійкість до електромагнітних перешкод,

волоконно-оптичний кабель може використовуватися й у горизонтальних

підсистемах. З волоконно-оптичним кабелем працюють протоколи AppleTalk, ArcNet,

Ethernet, FDDI і Token Ring, l00VG-AnyLAN, Fast Ethernet, ATM.

Вартість

установки мереж на оптоволоконному кабелі для горизонтальної підсистеми

виявляється досить високою. Ця вартість складається з вартості мережних

адаптерів і вартості монтажних робіт, що у випадку оптоволокна набагато вище,

ніж при роботі з іншими видами кабелю.

Застосування

волоконно-оптичного кабелю у вертикальній підсистемі має ряд переваг. Він

передає дані на дуже великі відстані без необхідності регенерації сигналу. Він

має осердя меншого діаметра, тому може бути прокладений у вужчих місцях.

Оптоволоконний кабель нечутливий до електромагнітних і радіочастотних перешкод,

на відміну від мідного коаксіального кабелю тому, що сигнали є світловими, а не

електричними. Це робить оптоволоконний кабель ідеальним середовищем передачі

даних для промислових мереж. Оптоволоконному кабелю не страшна блискавка, тому

він підходить для зовнішньої прокладки. Він забезпечує більш високий ступінь

захисту від несанкціонованого доступу тому, що відгалуження набагато легше

знайти, ніж у випадку мідного кабелю (при відгалуженні різко зменшується

інтенсивність світла).

Оптоволоконний

кабель має і недоліки. Він дорожчий за мідний кабель, дорожче обходиться і його

прокладка. Оптоволоконний кабель менш міцний, ніж коаксіальний. Інструменти,

які використовуються при прокладці і тестуванні оптоволоконного кабелю, мають

високу вартість і складні в роботі. Приєднання конекторів до оптоволоконого

кабелю вимагає великого мистецтва і часу, а отже, і грошей.

Для

зменшення вартості побудови міжповерхової магістралі на оптоволокні деякі

компанії, наприклад AMP, пропонують кабельну систему з одним комутаційним

центром. Звичайно, комутаційний центр є на кожному поверсі, а в будинку мається

загальний комутаційний центр (рис. 3.10), який з’єднує між собою комутаційні

центри поверхів. При такій традиційній схемі і використанні волоконно-оптичного

кабелю між поверхами потрібно виконувати досить велике число оптоволоконних з’єднань

в комутаційних центрах поверхів. Якщо ж комутаційний центр у будинку один, то

всі оптичні кабелі розходяться з єдиної кросової шафи прямо до роз’ємів

кінцевого устаткування – комутаторів, концентраторів або мережних адаптерів з

оптоволоконними трансиверами.

Товстий

коаксіальний кабель також можливо використовувати як магістраль мережі, однак

для нових кабельних систем більш раціонально використовувати оптоволоконний

кабель тому, що він має більший термін служби і зможе в майбутньому

підтримувати високошвидкісні і мультимедійні прикладення. Але для вже існуючих

систем товстий коаксіальний кабель служив магістраллю системи багато років, і з

цим потрібно рахуватися. Причинами його широкого застосування були: широка

смуга пропускання, висока захищеність від електромагнітних перешкод і низьке

радіовипромінювання.

Хоча

товстий коаксіальний кабель і дешевше, ніж оптоволокно, але з ним набагато

складніше працювати. Він особливо чутливий до різних рівнів напруги заземлення,

що часто буває при переході від одного поверху до іншого. Цю проблему складно

обійти, тому "кабелем номер один" для горизонтальної підсистеми

сьогодні є волоконно-оптичний кабель.

Як і

для вертикальних підсистем, оптоволоконний кабель є найкращим вибором для

підсистем декількох будинків, розташованих у радіусі декількох кілометрів. Для

цих підсистем також підходить товстий коаксіальний кабель.

При

виборі кабелю для кампусу потрібно враховувати вплив середовища на кабель поза

приміщенням. Для запобігання ураження блискавкою краще вибрати для зовнішньої

проводки неметалевий оптоволоконний кабель. З багатьох причин зовнішній кабель

виробляється в поліетиленовій захисній оболонці високої щільності. При

підземній прокладці кабель повинен мати спеціальну вологозахисну оболонку (від

дощу і підземної вологи), а також металевий захисний шар від гризунів і

вандалів. Вологозахищений кабель має прошарок з інертного газу між

діелектриком, екраном і зовнішньою оболонкою.

2.5

Висновок

Детальний

аналіз фізичної сутності та порядка використання каналів передачі даних в

гетерогенних комп’ютерних мережах дозволив зробити ряд висновків:

використання

каналів передачі даних при побудові гетерогенних комп’ютерних мережах

відбувається в рамках структурованої кабельної системи;

типова